nosql是一種數據庫,應用於PHP代碼開發的網站中,在這兩年的快速發展中,應用很廣

泛,在安全方面nosql也存在著sql注入攻擊的情況,我們查了一下近兩年的漏洞,發現該NoSQL

漏洞,有幾百條的記錄,都是千篇一律,相同的安全漏洞信息,大多數針對於nosql的注入技術

介紹的很少,很少,下面給大家普及一下關於nosql注入的技術。

nosql數據庫的設計與開發,比mysql數據庫,sql數據庫都簡單、高效,性能上尤其在關係存儲

數據庫方面有了更快的查詢以及讀寫,nosql使用的sql語句跟之前的mysql不盡相同,但是還是

會受到sql注入攻擊的影響。nosql數據庫中,內置了安全過濾,過濾的都是一些特殊字符像%、

&、*、之類的簡單過濾,並沒有防止sql注入的攻擊。

數據庫方面有了更快的查詢以及讀寫,nosql使用的sql語句跟之前的mysql不盡相同,但是還是

會受到sql注入攻擊的影響。nosql數據庫中,內置了安全過濾,過濾的都是一些特殊字符像%、

&、*、之類的簡單過濾,並沒有防止sql注入的攻擊。

nosql注入分很多種

nosql聯合注入nosql也存在著聯合查詢導致拼接構造成的注入語句,在PHP開發的網站裡都存在

著這種現象與問題,在查詢與讀取數據過程中,都是一個對像或者是組的一個方式。eSafe白帽資安網公

司是一家專注於:網站安全、主機安全、網站安全檢測、網站漏洞修復,滲透測試,安全服務於一

體的網絡安全服務提供商。

著這種現象與問題,在查詢與讀取數據過程中,都是一個對像或者是組的一個方式。eSafe白帽資安網公

司是一家專注於:網站安全、主機安全、網站安全檢測、網站漏洞修復,滲透測試,安全服務於一

體的網絡安全服務提供商。

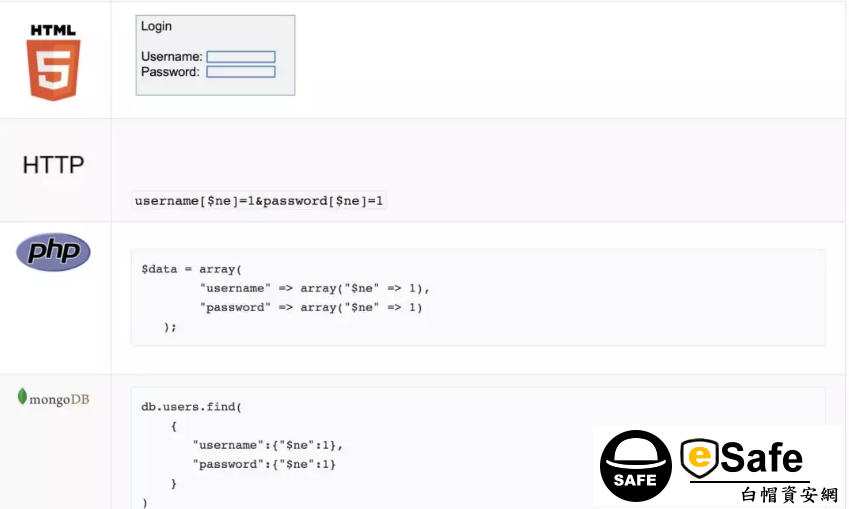

javascript注入,在數據庫中where語句操作符是可以執行JS語句的,像操作符裡的map group等

的命令都可以訪問到一些系統的函數,在PHP網站裡,尤其用戶的登錄會出現這種注入方式,可

以進行sql注入攻擊。

的命令都可以訪問到一些系統的函數,在PHP網站裡,尤其用戶的登錄會出現這種注入方式,可

以進行sql注入攻擊。

以上兩種就是比較常見的nosql注入,那麼如何防範sql注入攻擊呢?

從注入攻擊的實戰發現,與之前的防sql注入攻擊思路基本差不多,過濾一些安全危險的參數,以

及一些sql語句過濾,來防止。像javascript注入,限制where、group等操作符參數的使用,程序

代碼裡確實要用到,那沒辦法只能是把執行的sql語句寫到javascript的配置文件裡來使用。給

nosql數據庫的普通用戶權限,禁止越權操作,限制數據庫賬號執行系統命令。

及一些sql語句過濾,來防止。像javascript注入,限制where、group等操作符參數的使用,程序

代碼裡確實要用到,那沒辦法只能是把執行的sql語句寫到javascript的配置文件裡來使用。給

nosql數據庫的普通用戶權限,禁止越權操作,限制數據庫賬號執行系統命令。