在整個網站的安全滲透測試中,網站的驗證碼繞過漏洞發生的也比較常見,一般程序員在

設計整個驗證碼功能的時候並沒有詳細的考慮到會被構造惡意的參數進行直接提交,導致主機

端沒有做過濾,直接繞過驗證碼的驗證過程,一般發生在網站裡找回密碼功能,以及用戶註冊功

能,修改重要資料需要驗證碼驗證。

網站裡的驗證碼分很多種,圖形驗證碼、短信驗證碼、手拉驗證碼。像圖形驗證碼在獲取之後,

而數據庫裡歷史獲取到的驗證碼還是可以繼續正常用,這就造成了網站可以繞過驗證碼的功能,

直接使用該網站的功能,有可能造成的攻擊危害是不斷的提交註冊,導致數據庫裡的會員賬號

增多,大量的機器人註冊,給主機以及數據庫造成了堵塞。

而數據庫裡歷史獲取到的驗證碼還是可以繼續正常用,這就造成了網站可以繞過驗證碼的功能,

直接使用該網站的功能,有可能造成的攻擊危害是不斷的提交註冊,導致數據庫裡的會員賬號

增多,大量的機器人註冊,給主機以及數據庫造成了堵塞。

再一個圖形驗證碼被繞過,是可以被機器人軟件自動識別,並自動輸入驗證碼提交到網站裡,

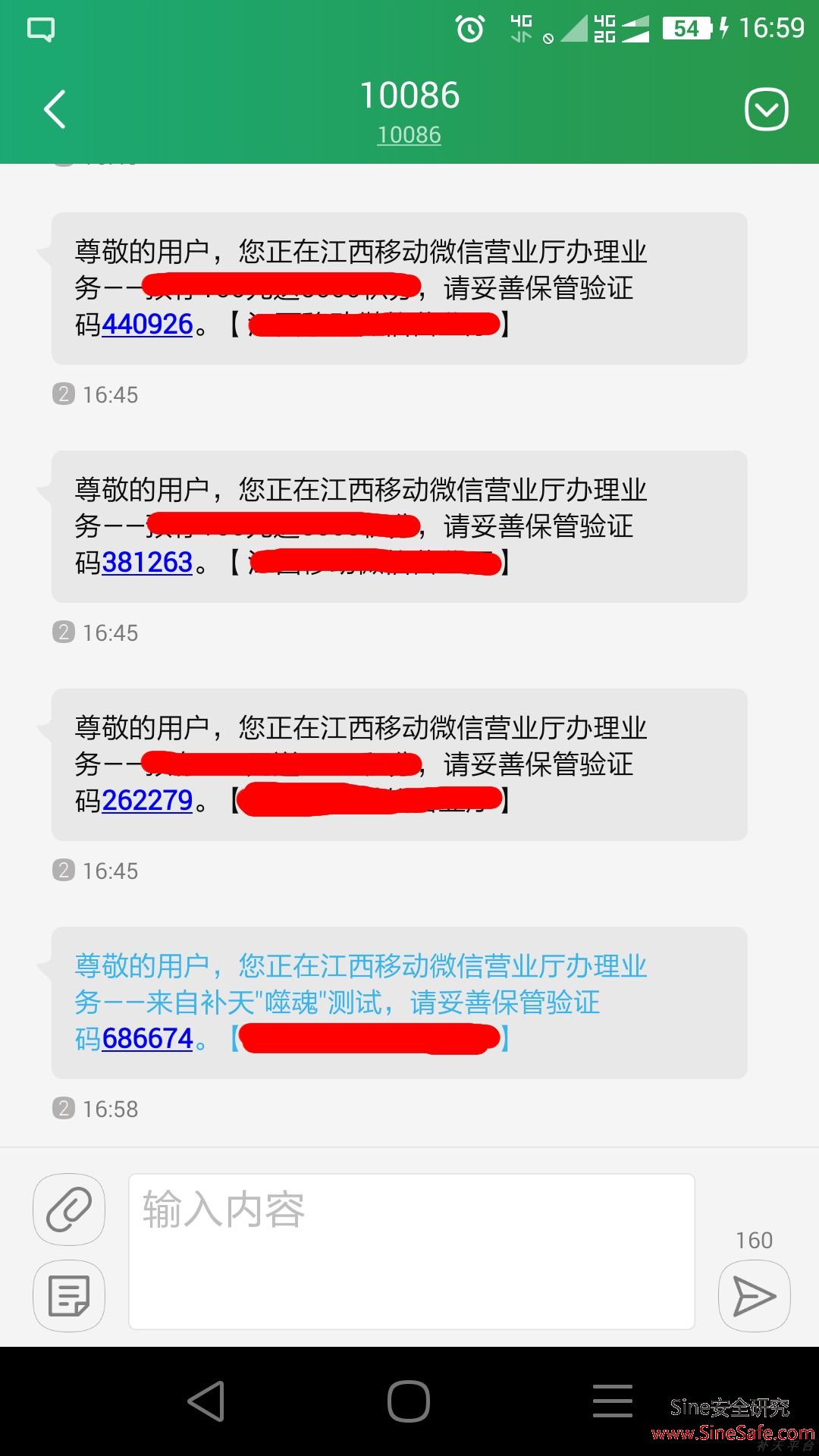

這種攻擊是明顯的圖形識別繞過。還有一個就是手機短信驗證碼的繞過,一般找回密碼的時候

會先請求輸入手機號,然後來獲取驗證碼,但是有些客戶收到的短信驗證碼是以3-7位數字的

驗證碼,如果用機器跑很快就可以猜解出來的。

這種攻擊是明顯的圖形識別繞過。還有一個就是手機短信驗證碼的繞過,一般找回密碼的時候

會先請求輸入手機號,然後來獲取驗證碼,但是有些客戶收到的短信驗證碼是以3-7位數字的

驗證碼,如果用機器跑很快就可以猜解出來的。

還有一種被繞過的情況,就是手機短信驗證碼,根本不起作用,直接在POST數據包裡把手機

驗證碼的值設置為空,或者去掉這個字段,就直接繞過。

驗證碼的值設置為空,或者去掉這個字段,就直接繞過。

有些大型的電商網站,一般的手機短信驗證碼時效性是10分鐘,但是在這10分鐘裡獲取的驗

證碼都是一樣的,如果在8分鐘的時候再獲取一次,也就是說時效性又大大的延長了10分鐘,

因為一直可以使用該驗證碼,那麼我們就可以用軟件去猜解該短信驗證碼,猜解出來就可以

正常的使用會員的找回密碼,修改重要資料的功能了。

證碼都是一樣的,如果在8分鐘的時候再獲取一次,也就是說時效性又大大的延長了10分鐘,

因為一直可以使用該驗證碼,那麼我們就可以用軟件去猜解該短信驗證碼,猜解出來就可以

正常的使用會員的找回密碼,修改重要資料的功能了。

有些攻擊者會對手機短信驗證碼進行任意發送,導致用戶的手機號被短信騷擾,嚴重的話會

影響網站運營者的經濟損失,因為發送一條短信驗證碼給客戶,運營者會給驗證碼提供商付

費,一條短信大約1-3分錢一條,如果攻擊者利用無限發送短信驗證碼漏洞,發送一萬條短信

出去,那麼損失來了。

影響網站運營者的經濟損失,因為發送一條短信驗證碼給客戶,運營者會給驗證碼提供商付

費,一條短信大約1-3分錢一條,如果攻擊者利用無限發送短信驗證碼漏洞,發送一萬條短信

出去,那麼損失來了。

驗證碼繞過漏洞修復建議:

程序員設計該驗證碼的功能流程一般是這樣的,先判斷用戶的手機號是否為正常的手機號長

度,再一個判斷手機號裡是否摻雜一些惡意的參數,這一步過來後,就直接發送驗證碼給手

機。但是在這樣的設計流程裡,會導致出現驗證碼繞過直接發送的漏洞、建議程序員在設計

該功能的時候,加上過濾條件,多去判斷一下,比如手機號發送,間隔1分鐘,主機端檢

查是否發送的都是同一個手機號等等。

度,再一個判斷手機號裡是否摻雜一些惡意的參數,這一步過來後,就直接發送驗證碼給手

機。但是在這樣的設計流程裡,會導致出現驗證碼繞過直接發送的漏洞、建議程序員在設計

該功能的時候,加上過濾條件,多去判斷一下,比如手機號發送,間隔1分鐘,主機端檢

查是否發送的都是同一個手機號等等。