泛微成立於2001年,在中國擁有巨大軟體市場,覆蓋86各行業,30000多企業,包括太平洋保險、中國中化在內的世界五百強,茅臺、伊利在內中國知名企業都使用了泛微的辦公軟體。此次曝出漏洞的E-cology屬於泛微旗下的大中型企業OA,被各大中小企業廣泛使用,其中2018年9月27日發佈的9.0版本也受該漏洞所影響。

概況

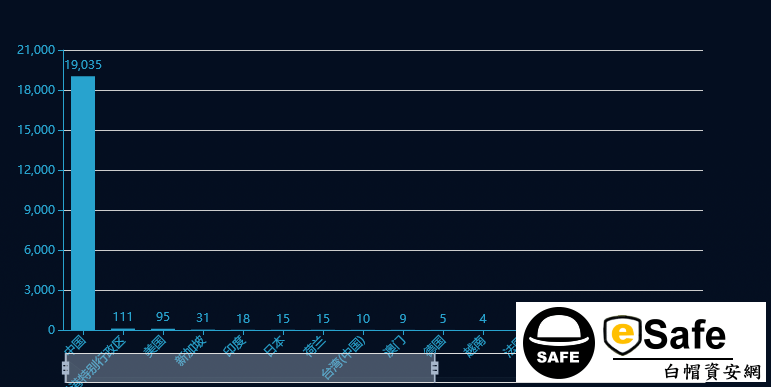

目前FOFA系統最新資料(一年內資料)顯示全球範圍內共有19376個泛微服務。中國使用數量最多,共有19035個,中國香港第二,共有111個,美國第三,共有95個,新加坡第四,共有31個,印度第五,共有18個。

全球範圍內泛微e-cology OA分佈情況如下(僅為分佈情況,非漏洞影響情況)

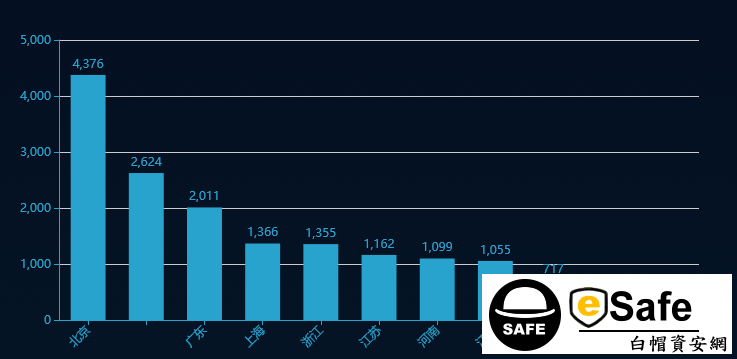

中國大陸地區北京市使用數量最多,共有4376個,廣東省第二,共有2011個,上海市第三,共有1366個,浙江省第四,共有1355個,江蘇省第五,共有1162個。

漏洞原理

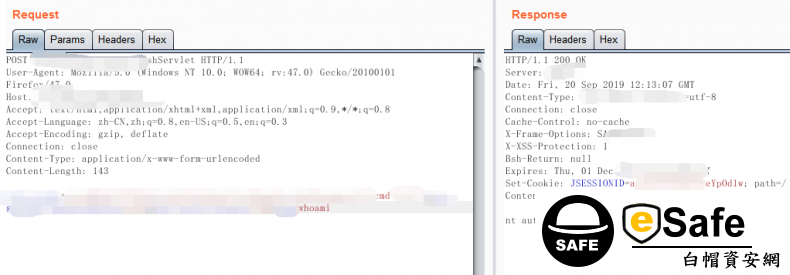

泛微通過resin來處理servlet,而在resin下lib資料夾的bsh.jar檔中有一個存在缺陷的類bsh.servlet.BshServlet。其中doGet函數會從getParameter中接受參數並交給evalsc ript函數處理,而evalsc ript函數又會調用localInterpreter.eval(paramString),這個eval方法可以執行代碼,最終導致遠端命令執行。

漏洞影響

目前漏洞影響版本號包括:

泛微E-cology =< 9.0

漏洞POC目前FOFA用戶端平臺已經更新該遠端命令執行漏洞的檢測POC。

POC截圖

修復建議

1、官網已發佈安全更新,用戶可以通過網址https://www.weaver.com.cn/cs/securityDownload.asp獲得。2、如暫時無法更新到最新版本,請使用防火牆等協力廠商設備對敏感路徑

BshServlet/進行攔截。3、找esafe白帽駭客資安網幫您服務。