常見的APP漏洞都有哪些

Top10系統漏洞種類

(1)通訊資料資訊密文推送

手機用戶端APP與服務端互動的資料資訊根據密文的通訊無線通道傳送

(2)通訊資料資訊可破譯

手機用戶端APP與網路服務器互動的傳輸資料資料加密,但資料資訊仍然能夠被破譯

(3)隱秘資料當地可破譯

手機用戶端APP將隱秘資料(如帳戶密碼,手勢密碼等)以密文儲存在當地,或資料庫存儲但根據反向分析程式能夠破譯該資料資訊

(4)調試信息洩漏

手機用戶端APP將開發設計時協助調節的資訊內容複印出去,這種資訊內容一般 包括一些比較敏感的主要參數,資訊的密文等。

(5)比較敏感性資料洩露

手機用戶端APP編碼中洩漏隱秘資料,如對稱加密密匙,非對稱加密中的公開金鑰,驗證應用的共用資源密匙,不應當被曝露的後臺管理伺服器管理詳細地址這些。

(6)密碼學錯用

手機用戶端APP編碼中應用了不安全性的密碼學保持,比如固定不動硬編號的對稱加密,ECB方式的對稱加密,CBC方式中的IV固定不動,不安全性的公開金鑰開展非對稱加密等。

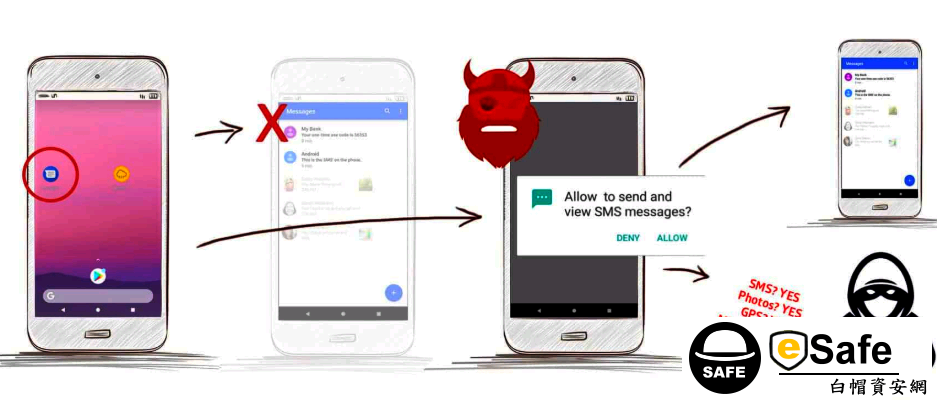

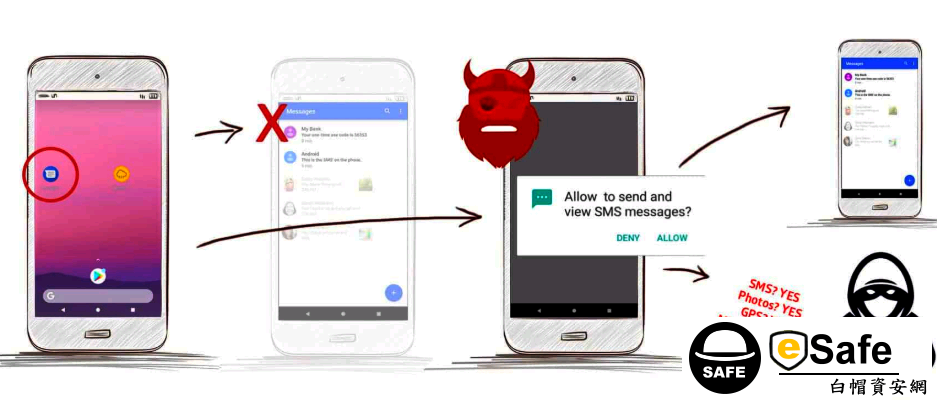

(7)作用洩漏

手機用戶端APP中高級管理許可權等個人行為和作用(如發送資訊,載入手機連絡人等)沒有被安全性的維護,被別的無受權的運用程式調試或流覽。

(8)可二次裝包

手機用戶端APP可被改動編碼後,再次裝包公布在銷售市場上貢客戶免費下載

(9)可調節

手機用戶端APP可以被調節,動態性的獲取,改動運作時的程式流程資料資訊和邏輯性

(10)編碼可逆性向

手機用戶端APP的邏輯性可以被隨便獲得和反向,獲得編碼和程式流程中的隱秘資料

典型性業務流程情景

運用假冒

挪動金融業APP運用爆發式提高,造成銷售市場很多金融業運用沉積,品種繁多,魚目混珠摻雜,這種運用參差不齊,乃至一些為故意運用。因為應用總數較多,伴隨愈來愈多的假冒運用摻雜在其中,給客戶人群導致損害都是極大的。

運用假冒情景中,商業版運用被故意者反彙編破譯,添加惡意程式後再次裝包公布,或是全部程式流程全是惡意程式,僅僅運用了一部分商業版的資來原始檔案照片等,這種惡意軟體投放市場,會嚴重危害普通用戶的財產安全。

二次裝包系統漏洞,一般 是因為公司沒有對程式設計代碼開展安全性結構加固,根據這類系統漏洞,故意者能夠獲得全部程式流程的邏輯性編碼,進而開展故意運用的仿冒傷害客戶。

歷經資料分析,絕大多數金融業的APP運用存有該類難題,欠缺必需的保障措施。

協議書破譯

挪動金融業的客戶資料資訊更為真正和更為詳細,為確保客戶資料資訊資訊內容不被洩漏,生產商訂制化了各種各樣的加密協定來維護傳輸資料安全性,在繁雜的網路空間中,假如資料加密資料資訊的優化演算法被破譯,那一切保障措施將名存實亡。

協議書破譯情景中,一般 是因為手機用戶端編碼被反向,加密技術編碼邏輯性資訊內容被獲取,對優化演算法開展重新構建破譯,與此同時,資料加密的手機流量就能夠被破譯獲得。

優化演算法重新構建風險性,一般 是因為設計師在設計方案優化演算法的情況下沒有選用國家標準解決,或是選用了固定不動的密匙或是添充方式,在再加沒有對關鍵優化演算法編碼開展維護,造成全部加密技術被反向解析,從而造成互聯網技術傳送的資料加密資料資訊被破譯密文獲得。

付款偽造

手機支付歷經很多年的發展趨勢,愈來愈多的商家和顧客重視手機支付機器設備的便利性,在多樣化的消費付款情景中,除開轉帳以外也有聚合物二維碼等方法,線下付款等便利性產生的就是說付款的安全隱患,一旦在不能信的機器設備產生了買賣,客戶的財產安全時刻都處在風險當中。

付款偽造情景中,一般 是因為手機用戶端關鍵付款邏輯性被偽造,或是是關鍵編碼被重新構建造成更改了原來的付款的特性,以此來實現故意付款。

編碼偽造風險性,一般 是因為沒有對關鍵編碼開展虛擬化技術解決,或是沒有對執行程式自然環境開展檢驗,造成網路攻擊能夠變更執行程式的邏輯性,進而毀壞支付的安全性。

挪動金融業APP安全標準化管理體系

挪動金融業的發展趨勢,合乎管控是基礎規定,金融企業安全標準化在加快落地式,

網路資訊安全規範化要求

依據在我國挪動金融業發展趨勢的具體要求,融合上文梳理的安全性威協,挪動金融業APP安全性危害範疇包含了硬體軟體機器設備,系統軟體,協議書與插口及其服務平臺等各層面,現階段關鍵存有以下規範化要求。

1、工作平臺存有安全性漏洞,儘管服務平臺自身有較為標準的安全性體制,如應用許可權操縱;核心層根據沙箱體制防護不一樣系統進程的資源,並輔助與眾不同的運行記憶體管理模式和進程間通信體制等,因為自身的開源系統性,行銷推廣對外開放等要素,這種難題一旦被網路攻擊運用,客戶的權益將接到損害,處理該難題必須對工作平臺自然環境開展檢驗認知。

2、挪動程式設計語言存有先天缺點,具備象徵性的java,C#語言為了確保他們的高級特點(例如反射面),程式流程編譯之後並沒有變成可運作的二進位檔案,只是一種正中間語言,在編譯的全過程中保存了原始程式碼的絕大多數資訊內容,只能非常少的資訊內容遺失,與此同時,正中間語言能夠在一定水準上反彙編為程式設計語言,反彙編出去的程式流程其構造和作用全是完善的;組合語言就是說應用助記符和詳細地址型號來取代原先的2進制高階語言,降低的記憶力和測算(詳細地址可由編譯器測算),但仍有完全一致的特性,因此高階語言能夠反彙編到組合語言,具備意味著的有C/C++語言,處理該難題務必對程式流程開展資料加密解決。

3、基本網路資訊安全行業中可以立即應用的基本關聯性規範相對性偏少,欠缺目的性較強的安全性要求統計分析方法,參照構架,概念模型等內容,故必須就處理該類難題制訂支撐點性等基本安全性標準。

4、當今挪動金融業有關各種服務專案必須相對安全工作規範支撐點。伴隨著挪動金融業的的普及化深層次,以安全性漏洞補丁為意味著的互聯網服務頻率愈來愈高,網路駭客可依靠該類服務專案根據運用簽字系統漏洞或仿冒簽字等方式嵌入相對側門,進而開展資產行騙;為預防該類安全隱患,除開結構加固相對安全性作用外,還解決管理與服務明確提出相對安全性規定,包含在綜合服務平臺方面,而且安全事故難以避免的產生後應急處置管理方法一樣必須規範化引導。

5、對於挪動金融業APP的安全性評測類檢測標準缺乏,基本的風險評價檢測標準並不是徹底可用。現階段基本的自動化檢測服務平臺只有分辨APP是不是選用了結構加固方式,沒法分辨結構加固方式的高低及其其商品特性,必須選用更多方面的檢測標準來認證其安全係數。